No hay productos en el carrito.

¿Supremacía cuántica? Computadoras superrápidas y la carrera por la dominación

La computación cuántica es una prioridad de seguridad nacional y un gran foco de competencia en la industria de la tecnología.

Este no era un problema matemático cualquiera.

El miércoles, Google dijo que sus investigadores habían realizado un cálculo que las supercomputadoras más grandes no pudieron completar en menos de 10,000 años. Y lo habían hecho en 3 minutos y 20 segundos.

Con ese cálculo, dijo la compañía , su laboratorio de investigación en Santa Bárbara, California, logró un hito en el que los científicos habían estado trabajando desde la década de 1980: un avance llamado «supremacía cuántica» que podría permitir que nuevos tipos de computadoras hagan cálculos a velocidades que son inconcebibles con la tecnología actual.

El avance tan buscado podría tener implicaciones para la seguridad nacional y la criptografía e incluso allanar el camino para la creación de nuevos medicamentos. Esto es lo que necesita saber sobre la computación cuántica y la importancia de la afirmación de Google.

China y Estados Unidos lo ven como una cuestión de seguridad nacional.

Como todos los saltos tecnológicos, las máquinas cuánticas son un arma de doble filo: algún día, podrían impulsar avances en inteligencia artificial. Pero también podrían abrumar el cifrado que protege las computadoras vitales para la seguridad nacional o incluso los sitios de comercio electrónico que todos usamos todos los días.

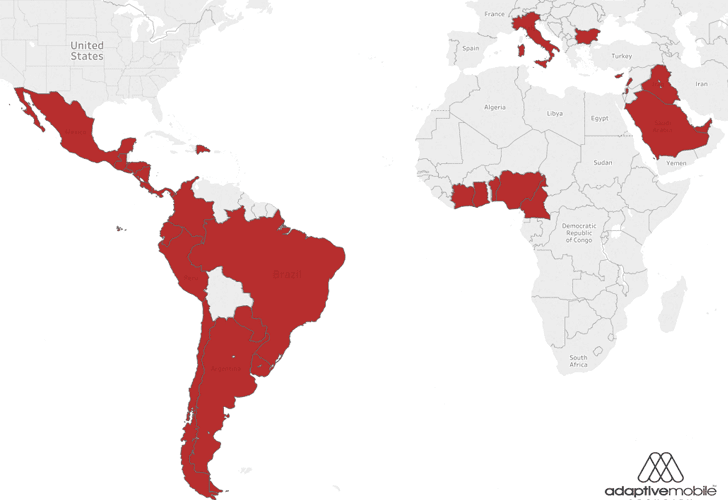

Por eso, los gobiernos de los Estados Unidos y China consideran que la computación cuántica es una prioridad nacional.

China está gastando $ 400 millones en un laboratorio cuántico nacional y ha presentado casi el doble de patentes cuánticas que los Estados Unidos en los últimos años. La administración Trump hizo lo mismo este año con su propia Iniciativa Cuántica Nacional, prometiendo gastar $ 1.2 mil millones en investigación cuántica, incluidas las computadoras.

A medida que las máquinas mejoran con el tiempo, podrían ayudar a mejorar la criptografía, o incluso ayudar en la creación de nuevos medicamentos o materiales, dijo Daniel Lidar, profesor de la Universidad del Sur de California que se especializa en computación cuántica.

Y a medida que algunos científicos trabajan en computadoras cuánticas, otros están ideando técnicas de seguridad que podrían frustrar sus habilidades para descifrar códigos.

Las grandes empresas tecnológicas están tratando de dominar el campo.

Es notable que el avance no haya sido del gobierno de los EE. UU. O de una universidad, sino de una compañía mejor conocida por su plataforma de correo electrónico y motor de búsqueda en Internet.

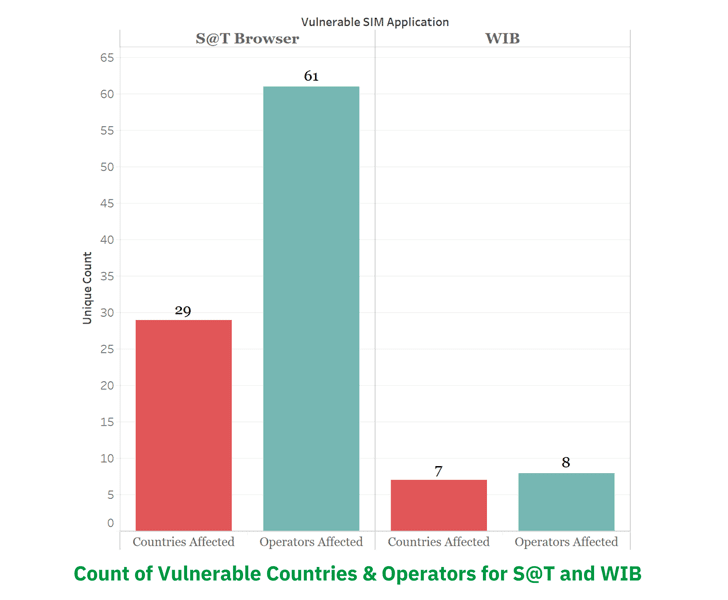

En los últimos años, muchos de los nombres más importantes de la industria tecnológica, incluidos Microsoft, Intel, IBM y Alibaba, han estado compitiendo por el dominio de la computación cuántica. Y los capitalistas de riesgo han invertido más de $ 450 millones en nuevas empresas que exploran la tecnología, según un estudio reciente .

Google anunció su avance en un artículo publicado en la revista científica Nature. Y sus afirmaciones han despertado la molestia de los investigadores de compañías competidoras que creen que el gigante de Silicon Valley está inflando su logro.

En una publicación de blog, IBM cuestionó la afirmación de Google de que su cálculo cuántico no podía ser realizado por una computadora tradicional. El cálculo, argumentó IBM, teóricamente podría ejecutarse en una computadora actual en menos de dos días y medio, no 10,000 años.

Cuando se publicó su artículo, Google defendió su trabajo, argumentando que ya había dejado atrás las computadoras clásicas y había entrado en una «trayectoria totalmente diferente».

«Damos la bienvenida a las propuestas para avanzar en las técnicas de simulación, aunque es crucial probarlas en una supercomputadora real, como lo hemos hecho nosotros», dijo un portavoz de Google en un comunicado.

La clave para la computación cuántica es el «qubit»

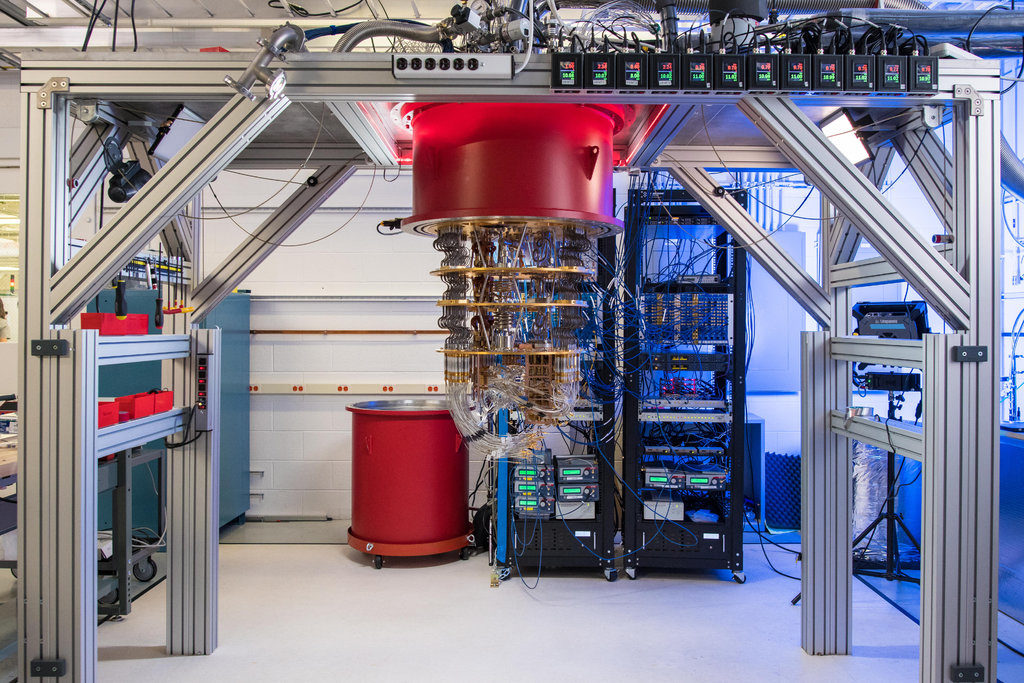

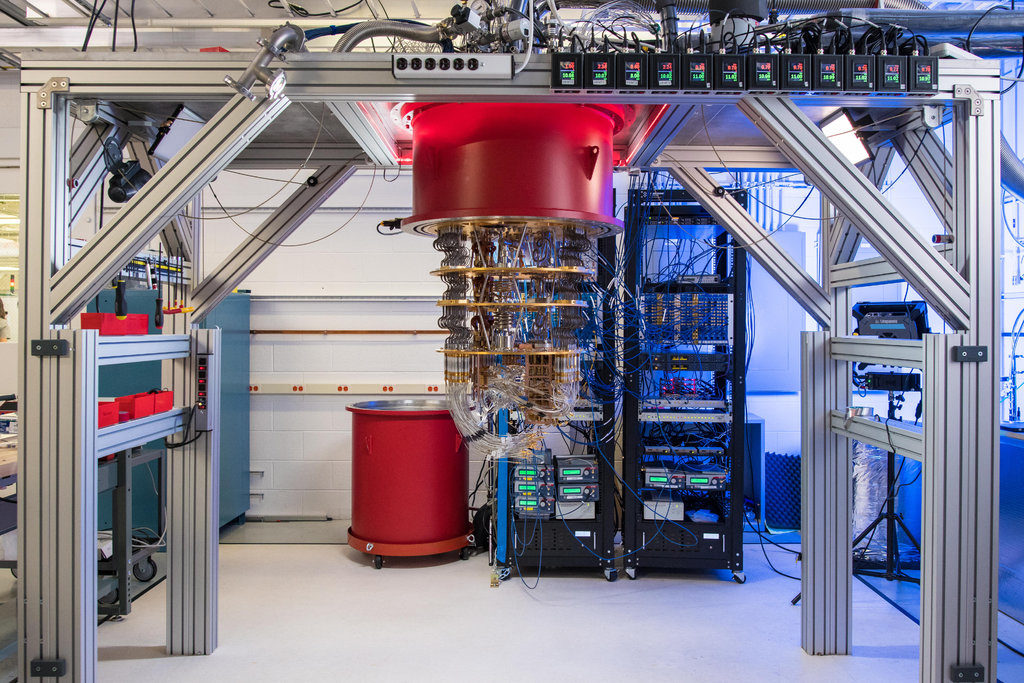

La herramienta que Google utilizó para realizar el cálculo es un dispositivo casi mítico conocido como la computadora cuántica , que opera de una manera completamente diferente a las computadoras normales, confiando en las formas alucinantes que algunos objetos actúan a nivel subatómico.

Las computadoras tradicionales realizan cálculos procesando “bits” de información, y cada bit contiene uno de dos valores: un 1 o un 0. Una colección de ocho bits, conocida como byte, puede almacenar un solo carácter , como la letra “A. «

Una computadora cuántica, por otro lado, procesa bits construidos por científicos que pueden existir como un 1 y un 0 simultáneamente. Entonces, mientras que dos bits tradicionales contienen solo dos valores, un par de estos llamados «qubits» pueden contener cuatro valores a la vez.

Y a medida que crece el número de qubits, una computadora cuántica se vuelve exponencialmente más poderosa: tres qubits tienen ocho valores, cuatro qubits tienen 16 y así sucesivamente. Eso hace que las supercomputadoras de hoy parezcan juguetes.

«Imagine que tiene 100 qubits perfectos», dijo Dario Gil, jefe del laboratorio de investigación de IBM en Yorktown Heights, Nueva York, en una entrevista reciente . «Tendrías que dedicar cada átomo del planeta Tierra a almacenar bits para describir ese estado de esa computadora cuántica».