No hay productos en el carrito.

Los ciberdelincuentes están armando dispositivos MikroTik

¿Utiliza un enrutador MikroTik o un dispositivo ISP inalámbrico? Podría ser vulnerable a ciberataques. He aquí cómo protegerse.

Los ciberataques son tan comunes que los expertos en seguridad a veces dicen en broma que hay dos tipos de organizaciones: las que han sido atacadas y las que no se dan cuenta de que han sido atacadas.

Cuando uno escucha el término «ciberataque», le vienen a la mente correos electrónicos de phishing obvios y malware de sitios sospechosos, pero en realidad los ciberataques suelen ser más complejos y aprovechan las vulnerabilidades inherentes a los dispositivos de los usuarios finales.

Los investigadores de ciberseguridad descubrieron a fines de 2021 que los dispositivos MikroTik están siendo atacados y armados por delincuentes.

¿Qué es MikroTik?

Aunque no es exactamente un nombre familiar, la empresa letona MikroTik ha crecido significativamente desde su fundación en 1996. Más de dos millones de sus productos, principalmente enrutadores y dispositivos ISP inalámbricos, se utilizan actualmente en todo el mundo.

Los dispositivos MikroTik son potentes y asequibles, lo que los ha convertido en la mejor opción para algunos consumidores.

Pero los dispositivos MikroTik también son especialmente vulnerables a los ciberataques, encontraron investigadores de la firma de ciberseguridad Eclypsium .

¿Por qué los dispositivos MikroTik son vulnerables a los ciberataques?

Como muchos dispositivos similares, los producidos por MikroTik a menudo vienen con credenciales predeterminadas (como «admin») y sin configuraciones predeterminadas de Red de área amplia (WAN).

Los dispositivos MikroTik también tienen «una interfaz de configuración increíblemente compleja», según los investigadores, quienes señalaron que esto facilita que los usuarios finales cometan errores, exponiéndose así a los ataques.

Fundamentalmente, los dispositivos MikroTik rara vez tienen activada la función de actualización automática. En otras palabras, decenas de miles de ellos nunca se actualizan.

Y debido a que son tan poderosos, las empresas y los proveedores de servicios de Internet utilizan enrutadores y sistemas inalámbricos MikroTik, lo que los convierte en un objetivo muy atractivo para los ciberdelincuentes.

Eclypsium ha identificado alrededor de 300,000 dispositivos MikroTik vulnerables en total repartidos por todo el mundo, y China, Brasil, Rusia, Italia e Indonesia tienen el mayor número de productos vulnerables.

Mientras escaneaban los productos MikroTik en busca de vulnerabilidades, los investigadores de Eclypsium identificaron alrededor de 20.000 dispositivos en todo el mundo que han estado inyectando scripts de minería de criptomonedas en páginas web.

El 55 por ciento de los dispositivos afectados inyectaban el script Miner_CoinHive, el 22 por ciento inyectaban Miner_OMINE y el 13 por ciento Miner_scripcom.

Se descubrieron otras cuatro vulnerabilidades comunes en los productos MikroTik: CVE-2019-3977, CVE-2019-3978, CVE-2018-14847 y CVE-2018-7445.

Según Eclypsium, los ciberdelincuentes han comprometido y armado miles de dispositivos MikroTik, convirtiéndolos en «plataformas de lanzamiento» para poderosas botnets.

En un comunicado entregado a The Hacker News , MikroTik dijo que «no hay nuevas vulnerabilidades en RouterOS» y destacó que se ha estado acercando a los usuarios e instándolos a actualizar sus dispositivos, ya que la compañía no puede hacerlo por sí misma.

Cómo proteger sus dispositivos MikroTik

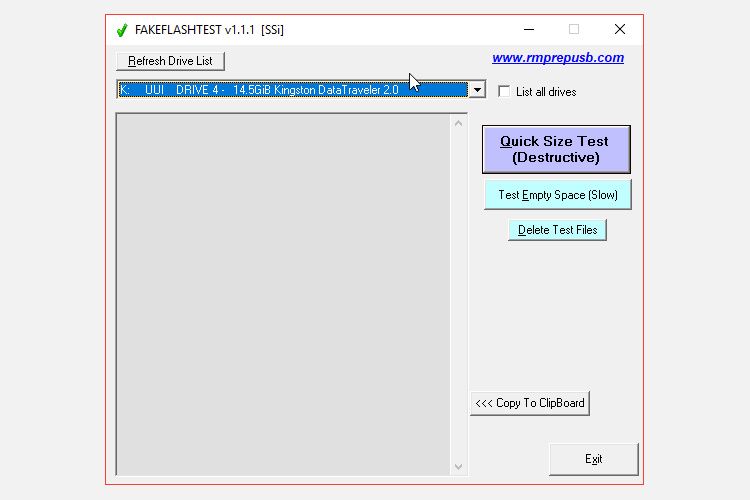

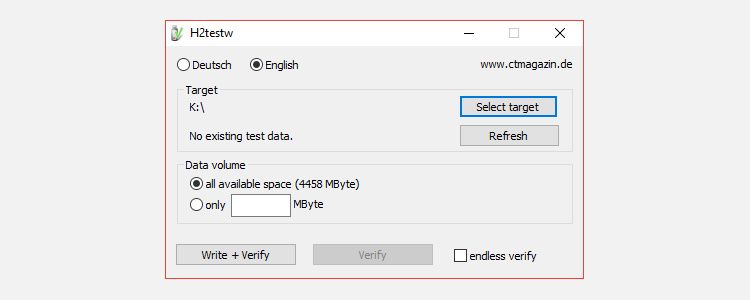

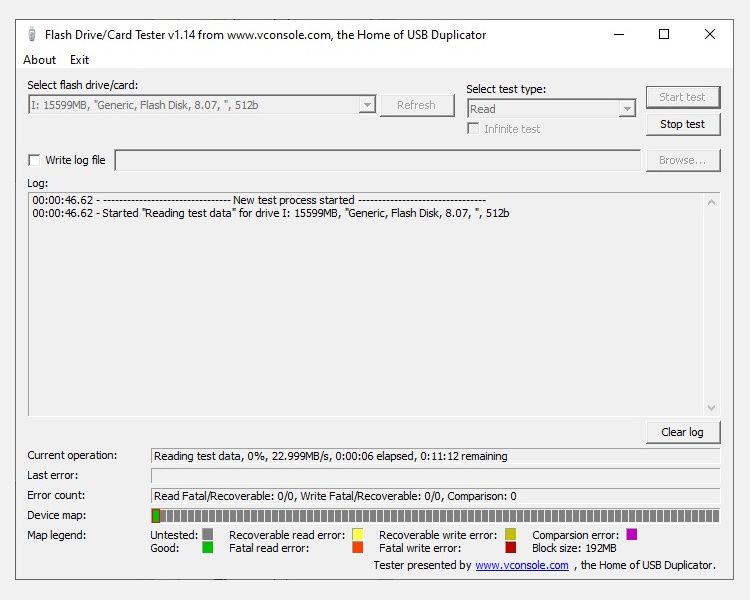

Los clientes de MikroTik deben descargar la herramienta github gratuita de Eclypisum . Este programa escaneará cualquier dispositivo MikroTik en busca de vulnerabilidades y amenazas.

La compañía ha aconsejado a todos sus clientes con dispositivos comprometidos que:

- Cambie las contraseñas.

- Actualice los dispositivos con regularidad.

- Utilice un servicio VPN seguro si es necesario el acceso remoto.

- Inspeccione la configuración de RouterOS en busca de configuraciones desconocidas.

- Bloquee todos los dominios y puntos finales de túnel asociados con la botnet Meris.

Claramente, estas instrucciones no se aplican exactamente a los usuarios cotidianos. Si es usted uno y posee un dispositivo MikroTik, lo mejor que puede hacer es ponerse en contacto con un profesional de TI o con su proveedor de servicios de Internet y pedir ayuda.

No olvide la seguridad del enrutador

Los hallazgos de Eclypisum muestran que nadie es completamente inmune a los ciberataques y demuestran cómo incluso los dispositivos fabricados por empresas tecnológicas de renombre pueden ser atacados con éxito por los delincuentes.

Invertir en protección antimalware confiable es imprescindible, pero al final del día todo se reduce a tener en cuenta los consejos esenciales de ciberseguridad en todo momento, estar alerta y tomar precauciones.

Y, por último, la mayoría de la gente tiende a pasar por alto la seguridad del enrutador, pero hay varias formas sencillas de proteger su red y hacer que sea casi imposible que los intrusos la vulneren.