No hay productos en el carrito.

La criptografía inteligente podría proteger la privacidad en las aplicaciones de rastreo de contactos Covid-19

Los investigadores están compitiendo para lograr los beneficios del rastreo de ubicación sin la vigilancia.

ANTES DE LA PANDEMIA DE COVID-19 , cualquier sistema que usara teléfonos inteligentes para rastrear ubicaciones y contactos sonaba como una pesadilla de vigilancia distópica . Ahora, parece una pesadilla de vigilancia distópica que también podría salvar millones de vidas y rescatar la economía global. El desafío paradójico: construir ese vasto sistema de seguimiento sin que se convierta en un panóptico completo.

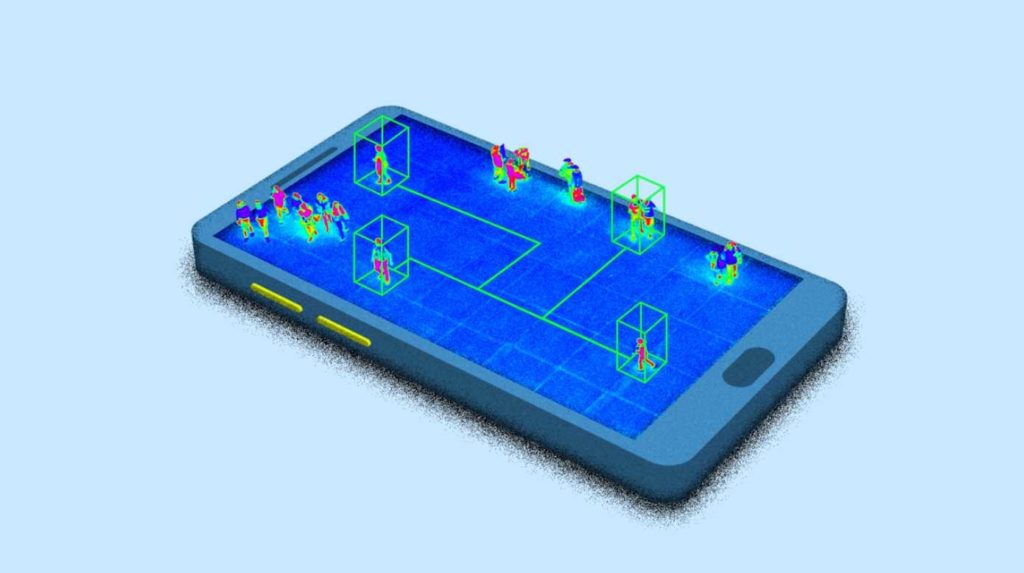

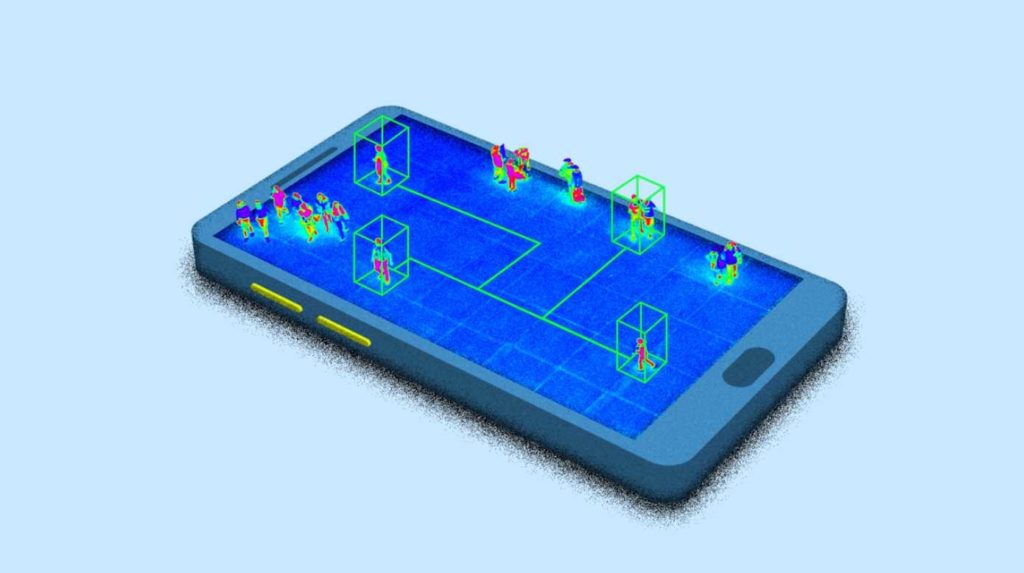

Desde la aparición de Covid-19, los gobiernos y las empresas tecnológicas han propuesto, y en algunos casos ya implementado, sistemas que utilizan datos de teléfonos inteligentes para rastrear a dónde van las personas y con quién interactúan. Estas llamadas aplicaciones de rastreo de contactos ayudan a los funcionarios de salud pública a adelantarse a la difusión de Covid-19, lo que a su vez puede permitir una reducción de los requisitos de distanciamiento social.

La desventaja es la pérdida inherente de privacidad. Si se abusa de ellos, los datos de ubicación sin procesar podrían revelar información confidencial sobre todo, desde disenso político hasta fuentes de periodistas y asuntos extramatrimoniales. Pero a medida que estos sistemas se implementan, los equipos de criptógrafos han estado compitiendo para hacer lo que parece imposible: habilitar sistemas de rastreo de contactos sin vigilancia masiva, creando aplicaciones que notifiquen a los usuarios potencialmente expuestos sin entregar los datos de ubicación al gobierno. En algunos casos, están tratando de mantener en privado incluso los resultados de las pruebas de un individuo infectado y al mismo tiempo advertir a cualquiera que haya entrado en su órbita física.

«Esto es posible», dice Yun William Yu, profesor de matemáticas en la Universidad de Toronto que ha trabajado con un grupo desarrollando una aplicación de rastreo de contactos para el gobierno canadiense. «Usted puede desarrollar una aplicación que sirve tanto rastreo de los contactos y conservas privacidad de los usuarios.» Richard Janda, profesor de derecho centrado en la privacidad en la Universidad McGill que trabaja en el mismo proyecto de búsqueda de contactos, dice que esperan » aplanar la curva sobre el autoritarismo» y las infecciones. «Estamos tratando de asegurarnos de que la forma en que esto se implementa es con consentimiento, con protección de la privacidad, y que no nos arrepentimos después de que el virus haya pasado, como esperamos, que todos hayamos entregado información al público autoridades que no deberíamos haber dado «.

WIRED habló con investigadores de tres de los principales proyectos que ofrecen diseños para aplicaciones de rastreo de contactos que preservan la privacidad, todos los cuales también están colaborando entre sí en diversos grados. Estos son algunos de sus enfoques para el problema.

Rastreo de contactos Bluetooth

La mejor manera de proteger los datos de geolocalización del abuso, argumenta la científica informática de Stanford Cristina White, no es recopilarlos en primer lugar. Entonces, Covid-Watch , el proyecto que White lidera, rastrea anónimamente los contactos entre individuos en función de las señales Bluetooth de sus teléfonos. Nunca necesita registrar datos de ubicación, o incluso vincular esas comunicaciones Bluetooth con la identidad de alguien.

Covid-Watch usa Bluetooth como una especie de detector de proximidad. La aplicación constantemente envía señales de Bluetooth a teléfonos cercanos, buscando otros que puedan estar ejecutando la aplicación dentro de unos dos metros, o seis pies y medio. Si dos teléfonos pasan 15 minutos entre sí, la aplicación considera que han tenido un «evento de contacto». Cada uno genera un número aleatorio único para ese evento, registra los números y se los transmite entre sí.

Si un usuario de Covid-Watch luego cree que está infectado con Covid-19, puede pedirle a su proveedor de atención médica un código de confirmación único. (Covid-Watch distribuiría esos códigos de confirmación solo a los cuidadores, para evitar que los spammers o los autodiagnósticos defectuosos inunden el sistema con falsos positivos). Cuando se ingresa ese código de confirmación, la aplicación carga todos los números de eventos de contacto de ese teléfono a un servidor. El servidor luego enviaría esos números de evento de contacto a cada teléfono en el sistema, donde la aplicación verificaría si alguno de los códigos coincidía con su propio registro de eventos de contacto de las últimas dos semanas. Si alguno de los números coincide, la aplicación alerta al usuario de que se puso en contacto con una persona infectada y muestra instrucciones o un video sobre cómo hacerse la prueba o la cuarentena.

«Las identidades de las personas no están vinculadas a ningún evento de contacto», dice White. «Lo que carga la aplicación en lugar de cualquier información de identificación es solo este número aleatorio que los dos teléfonos podrían rastrear más tarde pero que nadie más lo haría, porque está almacenado localmente en sus teléfonos».

Seguimiento de ubicación redactado

Sin embargo, el rastreo de Bluetooth tiene limitaciones. Apple bloquea su uso para aplicaciones que se ejecutan en el fondo de iOS, una protección de privacidad destinada a evitar exactamente el tipo de seguimiento que ahora parece tan necesario. El nuevo coronavirus que causa Covid-19 también puede permanecer en algunas superficies durante largos períodos de tiempo , lo que significa que la infección puede ocurrir sin que los teléfonos tengan la oportunidad de comunicarse. Lo que significa que el rastreo de ubicación GPS probablemente también desempeñará un papel en las aplicaciones de rastreo de contactos, con todos los riesgos de privacidad que conlleva compartir un mapa de sus movimientos.

Si un usuario de Covid-Watch luego cree que está infectado con Covid-19, puede pedirle a su proveedor de atención médica un código de confirmación único. (Covid-Watch distribuiría esos códigos de confirmación solo a los cuidadores, para evitar que los spammers o los autodiagnósticos defectuosos inunden el sistema con falsos positivos). Cuando se ingresa ese código de confirmación, la aplicación carga todos los números de eventos de contacto de ese teléfono a un servidor. El servidor luego enviaría esos números de evento de contacto a cada teléfono en el sistema, donde la aplicación verificaría si alguno de los códigos coincidía con su propio registro de eventos de contacto de las últimas dos semanas. Si alguno de los números coincide, la aplicación alerta al usuario de que se puso en contacto con una persona infectada y muestra instrucciones o un video sobre cómo hacerse la prueba o la cuarentena.

«Las identidades de las personas no están vinculadas a ningún evento de contacto», dice White. «Lo que carga la aplicación en lugar de cualquier información de identificación es solo este número aleatorio que los dos teléfonos podrían rastrear más tarde pero que nadie más lo haría, porque está almacenado localmente en sus teléfonos».Seguimiento de ubicación redactado

Sin embargo, el rastreo de Bluetooth tiene limitaciones. Apple bloquea su uso para aplicaciones que se ejecutan en el fondo de iOS, una protección de privacidad destinada a evitar exactamente el tipo de seguimiento que ahora parece tan necesario. El nuevo coronavirus que causa Covid-19 también puede permanecer en algunas superficies durante largos períodos de tiempo , lo que significa que la infección puede ocurrir sin que los teléfonos tengan la oportunidad de comunicarse. Lo que significa que el rastreo de ubicación GPS probablemente también desempeñará un papel en las aplicaciones de rastreo de contactos, con todos los riesgos de privacidad que conlleva compartir un mapa de sus movimientos.

Un proyecto del MIT llamado Kit privado: rutas seguras, que dice que ya está en conversaciones con la OMS, está trabajando en una forma de explotar el GPS mientras minimiza la vigilancia. La aplicación del MIT se está implementando en iteraciones, comenzando con un prototipo simple que permite a las personas registrar sus ubicaciones y compartirlas con los proveedores de atención médica si se les diagnostica Covid-19. La versión actual les pide a los usuarios que les digan a los proveedores de atención médica qué ubicaciones sensibles deben redactar, como hogares o lugares de trabajo, en lugar de poder hacerlo ellos mismos. Pero la próxima iteración de la aplicación incorporará la capacidad de clasificar todas las ubicaciones registradas de cualquier usuario diagnosticado como Covid-19 positivo en «mosaicos» de unas pocas millas cuadradas, y luego criptográficamente «hash» cada pieza de datos de ubicación y tiempo . Ese proceso de hash utiliza una función unidireccional para transformar cada ubicación y marca de tiempo en el historial de un usuario en un número único, un proceso que está diseñado para ser irreversible, por lo que esos hash no se pueden usar para obtener la información de ubicación y hora. Y solo esos hashes, ordenados por el «mosaico» de las áreas de varias millas cuadradas en las que caen, se almacenarían en un servidor.

Para verificar si un usuario sano se ha cruzado con uno infectado, un usuario de Safe Paths elegirá «mosaicos» en un mapa en el que ha viajado. Su aplicación luego descarga todos los hash de las ubicaciones con marca de tiempo de los usuarios infectados dentro de esos mosaicos. . Luego realiza la misma función de hash en todas las ubicaciones con marca de tiempo en su propio historial, compara esos hash con los descargados y los alerta si encuentra que un hash coincide con uno de los descargados. Esa coincidencia significa que estaban en el mismo lugar, aproximadamente al mismo tiempo, que alguien que es positivo para Covid-19.

«Para la persona infectada, hay protección porque su información ya ha sido redactada y codificada», dice Ramesh Raskar, profesor del Laboratorio de Medios del MIT que dirige el proyecto. El servidor almacena solo una colección de hashes, no los rastros de ubicación legibles de los usuarios infectados. «Para las personas sanas, no hay ningún compromiso de privacidad porque están haciendo todos los cálculos en su propio teléfono».

Servidores de hash y redes de mezcla

Raskar todavía está lejos de ser perfecto, admite Raskar. Si la agencia gubernamental o la organización de atención médica que controla el servidor quiere violar la privacidad de los usuarios infectados, aún es posible «descifrar» esos hash al analizar todas las horas y ubicaciones posibles en un mapa. Eso determinaría todos los hash posibles y permitiría que alguien los vincule con la base de datos descargada, obteniendo sus datos de ubicación con marca de tiempo sin procesar, al igual que los piratas informáticos prueban diccionarios de todas las contraseñas posibles para descifrar los hash en bases de datos de contraseñas robadas. Un usuario malintencionado, por otro lado, solo podía usar esa técnica para descifrar el conjunto de ubicaciones en los mosaicos que podían descargar; El esquema de mosaico está diseñado para evitar que los usuarios descarguen y descifren toda la colección de ubicaciones hash.

Pero Raskar del MIT dice Private Kit: Safe Paths ya está planeando otra iteración del sistema que evitaría ese problema de hash-cracking. Para hacerlo, usaría dos servidores, un servidor hash y un servidor de almacenamiento, controlados por diferentes organizaciones. Solo el servidor de hash tendría una clave secreta necesaria para realizar la función de hash, de modo que el servidor de almacenamiento no pudiera descifrar los hash de las ubicaciones cargadas. Gracias a otros juegos de manos matemáticos, el servidor de hash solo manejaría ubicaciones encriptadas también y, por lo tanto, nunca posee los datos confidenciales de nadie.

Otro grupo de informáticos de la Universidad de Pensilvania, la Universidad de Toronto y la Universidad McGill han propuesto otro sistema igualmente complicado al gobierno canadiense. Su sistema informaría a una autoridad de atención médica de los rastros de ubicación hash y redactados de usuarios infectados a través de la llamada Mix Network: una colección de al menos tres servidores controlados por diferentes entidades. Al igual que el sistema de enrutamiento de cebolla utilizado por el software de anonimato Tor , cada uno de esos servidores intermediarios mezclaría las ubicaciones de los usuarios con marcas de tiempo antes de pasarlas a la siguiente, de modo que para cuando lleguen a la autoridad gubernamental que almacena los hashes, ese servidor final no podría asociar ninguna de esas ubicaciones hash con un usuario específico.

Las organizaciones que controlan los servidores intermedios solo podrían unir los senderos de ubicación completa si se coludieran. El servidor final en manos de la agencia gubernamental que administra el sistema aún poseería todos los lugares con marcas de tiempo y hash necesarios para informar a los usuarios si potencialmente se infectaron al estar presentes en uno.

Los tres proyectos descritos anteriormente: Covid-Watch, Private Kit: Safe Paths y el consorcio canadiense, no están necesariamente en competencia. Raskar del MIT, por ejemplo, dice que ha hablado con los otros dos grupos y ve Private Kit: Safe Paths como un marco para crear aplicaciones de rastreo de contactos que podrían incorporar algunas características de los otros proyectos en función de lo que soliciten las agencias gubernamentales, como mezclar redes o sensores de proximidad Bluetooth. «Cada país, cada organización puede elegir qué partes quieren usar: pueden usar el esquema de hash, el esquema de encriptación, el esquema de Bluetooth o no», dice Raskar. «Es como piezas de Lego que pueden ensamblar».

Compensaciones

Por supuesto, una criptografía inteligente no significa nada sin la aceptación de organizaciones de salud, gobiernos y usuarios. Cuando se trata de esa adopción, los diferentes jugadores en el sistema pueden estar en desacuerdo, dice White, creador de Covid-Watch. Los usuarios pueden apreciar la privacidad, pero los trabajadores de la salud y los gobiernos no necesariamente quieren construir un sistema que les impida, por ejemplo, notificar de manera proactiva a los usuarios que hayan estado expuestos a Covid-19, o incluso rastrear activamente la ubicación de infectados o potencialmente personas expuestas

Como resultado, dice White, los proyectos que hacen algunos compromisos de privacidad como el Kit privado del MIT: Safe Paths están recibiendo más aceptación de las agencias de salud pública que su sistema Covid-Watch centrado en Bluetooth. «Las agencias de salud pública realmente no quieren hacer el tipo de cosas que estamos proponiendo porque quieren más datos», dice White. «Pero creo que estamos proporcionando más lo que el público podría querer».

Aún así, por más grave que sea la amenaza de la vigilancia, White dice que ahora no es el momento de insistir en un sistema perfectamente privado antes de lanzar una aplicación de rastreo de contactos. «Si tiene que hacer una pequeña compensación, también está bien. Porque algo así debe suceder para que la gente salga de la cuarentena», dice White. «Nos alegra que exista algo así como este sistema Bluetooth en el que realmente no hay una compensación de privacidad si se diseña correctamente. Pero si esto no existiera, probablemente estaríamos abogando por algo más. Porque queremos salvar vidas». «